随着网络安全威胁的不断增加,渗透测试和漏洞利用成为保护信息安全的重要手段。PEGhost系统作为一款高效的网络安全渗透工具,通过集成多种功能模块,为渗透测试人员提供了强大的攻击能力。本文将从头开始,详细介绍PEGhost系统的各种功能和使用方法,帮助读者掌握该系统,提升网络安全防护水平。

PEGhost系统概述及安装配置

1.1PEGhost系统是什么

1.2PEGhost系统的特点与优势

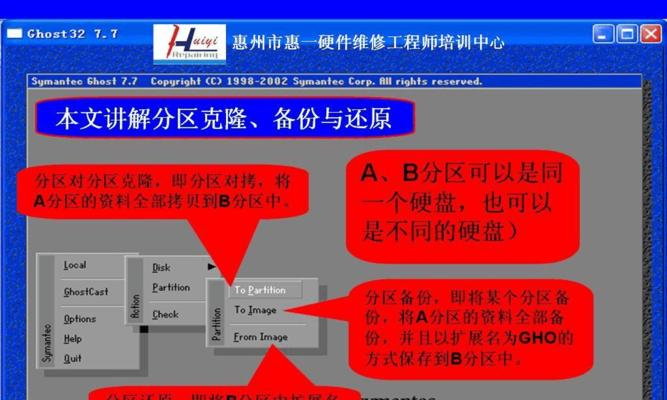

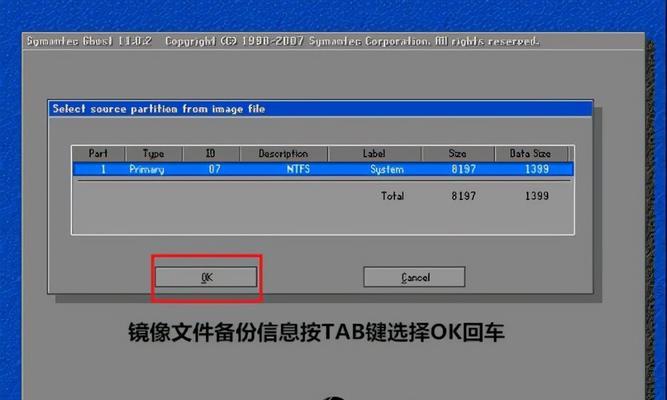

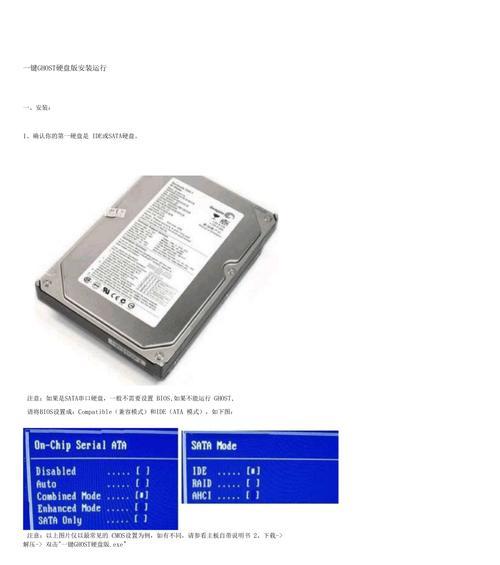

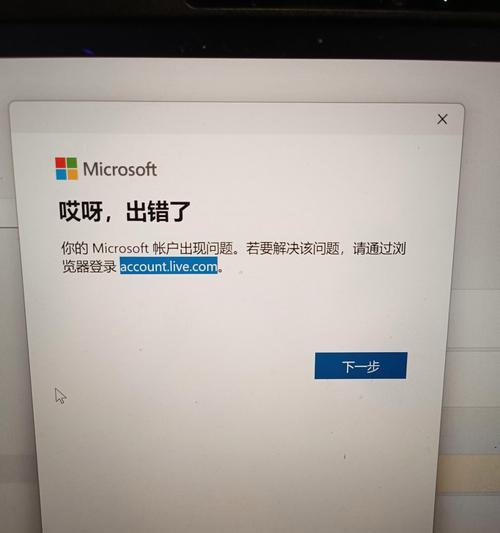

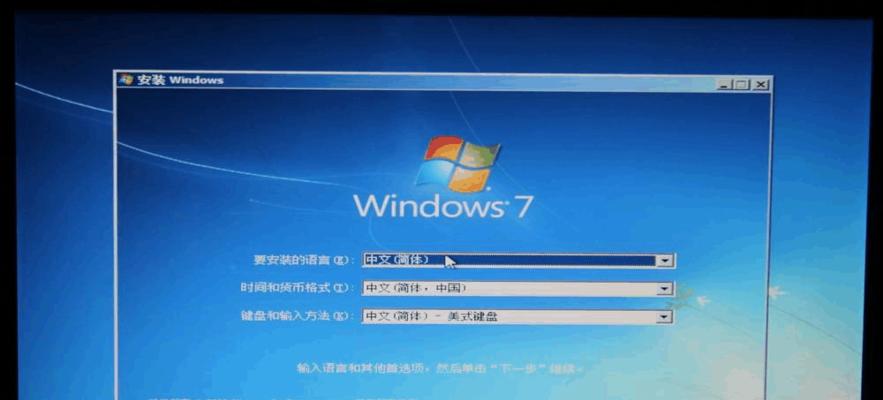

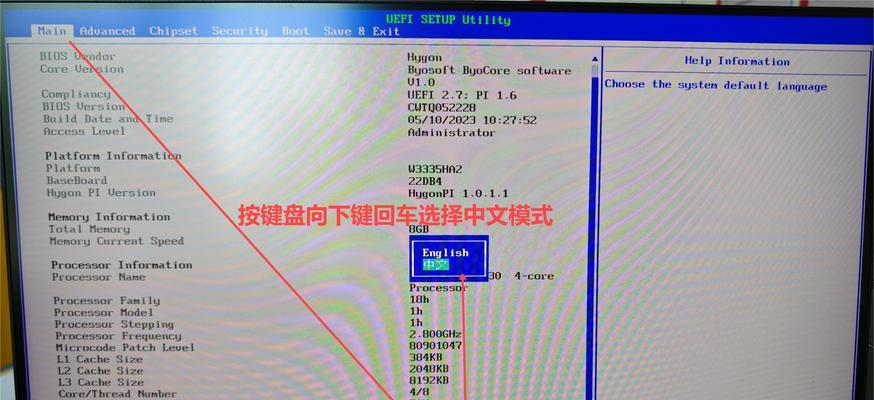

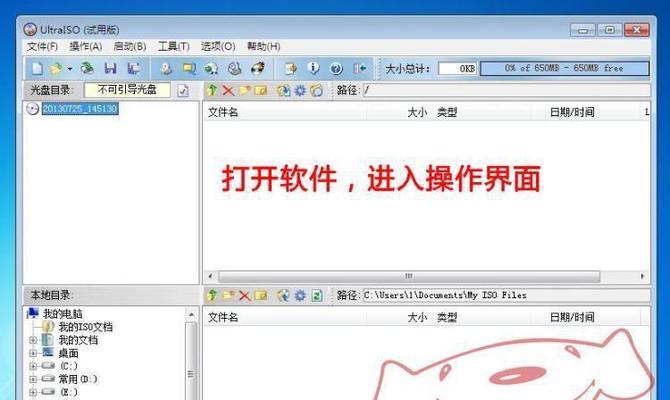

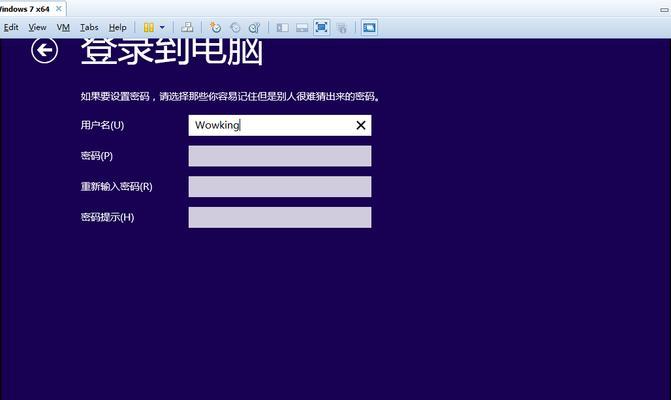

1.3PEGhost系统的安装步骤

1.4PEGhost系统的基本配置方法

PEGhost系统的信息收集模块

2.1信息收集模块的作用与重要性

2.2主机信息收集的方法与技巧

2.3网络扫描与端口扫描工具的使用

2.4PEGhost系统的信息收集模块实战案例

PEGhost系统的漏洞扫描与利用模块

3.1漏洞扫描与利用的概念与流程

3.2常见漏洞扫描工具的介绍

3.3PEGhost系统的漏洞扫描与利用模块详解

3.4PEGhost系统的漏洞扫描与利用模块实战案例

PEGhost系统的密码破解与爆破模块

4.1密码破解与爆破的原理与方法

4.2常见密码破解工具的使用技巧

4.3PEGhost系统的密码破解与爆破模块介绍

4.4PEGhost系统的密码破解与爆破模块实际应用案例

PEGhost系统的远程控制与后门模块

5.1远程控制与后门的定义与功能

5.2常见远控工具的特点与使用方法

5.3PEGhost系统的远程控制与后门模块详解

5.4PEGhost系统的远程控制与后门模块实战案例

PEGhost系统的免杀技术与隐匿传输模块

6.1免杀技术在渗透测试中的重要性

6.2常见的免杀技术及其原理

6.3PEGhost系统的免杀技术与隐匿传输模块介绍

6.4PEGhost系统的免杀技术与隐匿传输模块实践案例

PEGhost系统的安全防护与修复模块

7.1安全防护与修复的概念与意义

7.2常见安全防护与修复工具介绍

7.3PEGhost系统的安全防护与修复模块详解

7.4PEGhost系统的安全防护与修复模块实际应用案例

PEGhost系统的渗透测试案例分析

8.1渗透测试案例分析的目的与方法

8.2PEGhost系统在渗透测试中的应用场景

8.3渗透测试案例分析的步骤与技巧

8.4PEGhost系统渗透测试案例分析实战演练

PEGhost系统的进阶应用与拓展

9.1PEGhost系统的定制化开发方法

9.2PEGhost系统的插件扩展与集成

9.3PEGhost系统在企业安全防护中的应用

9.4PEGhost系统的未来发展趋势与展望

结尾通过本文对PEGhost系统的介绍与详细操作指南,读者可以全面了解PEGhost系统的各个模块及其使用方法。PEGhost系统作为一款高效的网络安全渗透工具,具备信息收集、漏洞扫描与利用、密码破解与爆破、远程控制与后门、免杀技术与隐匿传输、安全防护与修复等多种功能,为渗透测试人员提供了强大的攻击能力和防御手段。在不断升级的网络安全威胁中,掌握PEGhost系统将有助于提升个人和企业的网络安全防护水平,实现更加可靠的信息安全保护。